La plateforme d'analyse DPI et de visibilité du réseau fixe prend en charge la collecte unique et la réutilisation multiple des données de trafic sur les liens, fournissant ainsi des sources de données fiables pour l'analyse big data tierce. , cela permet aux opérateurs de développer de nouveaux services fondés sur l'analyse du trafic réseau.

La plateforme fournit des mécanismes flexibles de miroir de trafic et peut rediriger le trafic d’utilisateurs, de protocoles et d’applications spécifiques répondant à des exigences définies vers des plateformes de big data et d’autres systèmes tiers. Elle prend en charge le déploiement de nouveaux services tels que la gestion du trafic inter-réseaux, le cache web, la détection des appels VoIP illégaux, les systèmes de conservation des journaux d’accès Internet, ainsi que diverses autres applications tierces.

La plateforme d'analyse DPI et de visibilité pour réseaux fixes permet une collecte unique des données de trafic sur les liens et leur réutilisation multiple, fournissant ainsi des sources de données fiables aux plateformes et analyses massives de données tierces. Cela permet aux opérateurs de développer de nouveaux services fondés sur l’analyse du trafic réseau.

La plateforme fournit des mécanismes flexibles de miroir de trafic et peut rediriger le trafic d’utilisateurs, de protocoles et d’applications spécifiques répondant à des exigences définies vers des plateformes de big data et d’autres systèmes tiers. Elle prend en charge le déploiement de nouveaux services tels que la gestion du trafic inter-réseaux, le cache web, la détection des appels VoIP illégaux, les systèmes de conservation des journaux d’accès Internet, ainsi que diverses autres applications tierces.

La plateforme d'analyse DPI et de visibilité pour réseaux fixes permet une collecte unique des données de trafic sur les liens et leur réutilisation multiple, fournissant ainsi des sources de données fiables aux plateformes et analyses massives de données tierces. Cela permet aux opérateurs de développer de nouveaux services fondés sur l’analyse du trafic réseau.

La plateforme fournit des mécanismes flexibles de miroir de trafic et peut rediriger le trafic d’utilisateurs, de protocoles et d’applications spécifiques répondant à des exigences définies vers des plateformes de big data et d’autres systèmes tiers. Elle prend en charge le déploiement de nouveaux services tels que la gestion du trafic inter-réseaux, le cache web, la détection des appels VoIP illégaux, les systèmes de conservation des journaux d’accès Internet, ainsi que diverses autres applications tierces.

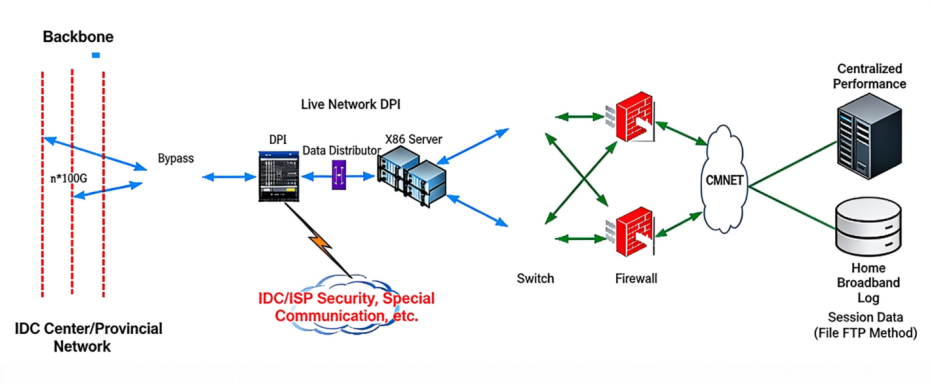

Adaptabilité au déploiement dans plusieurs scénarios

Prend en charge le déploiement en ligne aux points de sortie des centres de données (IDC), ainsi que le déploiement en ligne ou en contournement aux nœuds de sortie des réseaux provinciaux. La plateforme est compatible avec des environnements où coexistent des équipements de plusieurs fournisseurs.

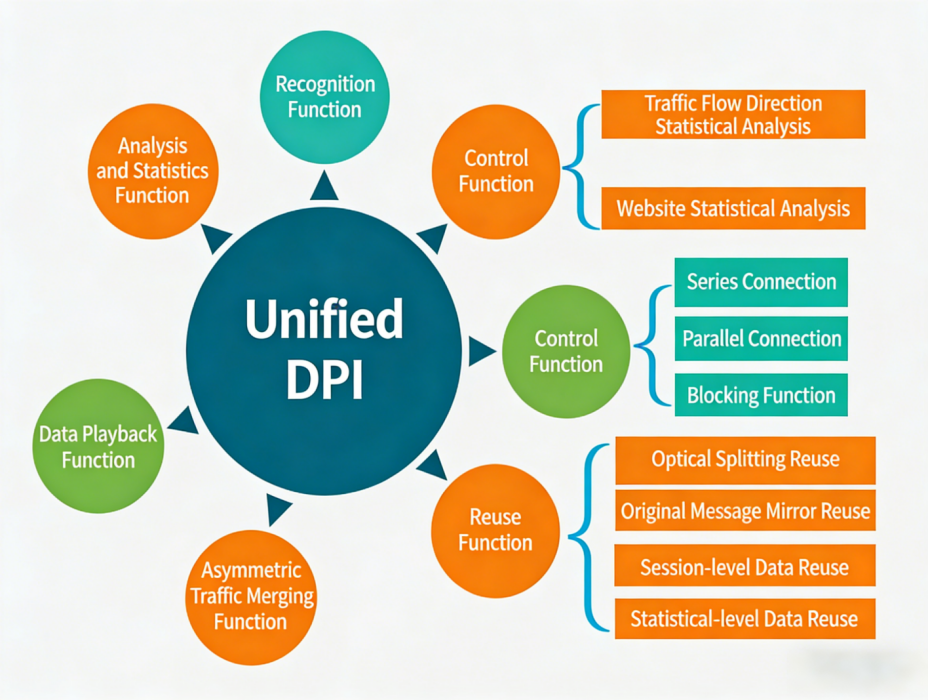

Capacités centrales complètes

Fournit des fonctions centrales complètes, notamment l’identification de protocoles, l’analyse et les statistiques du trafic, le contrôle et le blocage du trafic. Il prend également en charge la corrélation de trafic asymétrique, la lecture différée des données, le remplissage rétroactif des données et la conservation des paquets bruts.

Traitement des données haute performance

En mode de déploiement en ligne, un seul système prend en charge un traitement de liaison allant jusqu’à 600 Gbps et un traitement de trafic allant jusqu’à 1200 Gbps, avec jusqu’à 14,4 millions de nouvelles connexions par seconde et 360 millions de connexions simultanées. En mode de déploiement par contournement, la plateforme offre une capacité de traitement de trafic allant jusqu’à 1200 Gbps et prend en charge des ports 400GE pour l’extension de la bande passante.

Intégration flexible du système

Prend en charge l’intégration avec des systèmes de conservation des journaux d’accès Internet, des plates-formes de big data, des systèmes de détection de botnets et de logiciels malveillants, ainsi que des systèmes de détection de contenus malveillants. Plusieurs méthodes d’intégration sont prises en charge, notamment la mise en miroir du trafic brut, la mise en miroir sélective du trafic et la transmission de données XDR.

Identification de protocole

La plateforme d'analyse DPI et de visibilité du réseau fixe prend en charge l'identification des services pour le trafic collecté. Elle reconnaît plus de 2 000 services applicatifs répartis en 22 grandes catégories d'applications Internet grand public. Pour les services Internet courants, le taux d'identification dépasse 95 %, avec une grande précision des données répondant aux exigences de facturation.

Analyse statistique

La plateforme d'analyse DPI et de visibilité du réseau fixe prend en charge l'analyse statistique du trafic dans des sens spécifiés, notamment la composition du trafic par catégorie de service, les itinéraires de répartition du trafic, ainsi que l'utilisation des ressources des fournisseurs de contenu (CP) et des fournisseurs de services (SP). Les résultats analysés peuvent être transmis aux systèmes amont ou aval selon les besoins.

Journaux et Session Enregistrements détaillés

La plateforme fournit une journalisation détaillée au niveau de la session pour les processus de transmission des services, permettant une visualisation complète du trafic. Elle prend en charge les protocoles courants, notamment HTTP, RTSP, VoIP, FTP, SMTP, POP3, IMAP, DNS, P2P, jeux en ligne, messagerie instantanée et HTTPS.

Reconstruction de fichiers

La plateforme d'analyse de la visibilité et de DPI pour réseau fixe prend en charge le réassemblage du trafic brut et la reconstruction de fichiers texte, image et vidéo transmis via plusieurs protocoles de couche application. Elle permet de configurer les formats d’extensions de fichiers et prend en charge la transmission des fichiers reconstruits à des systèmes externes.

Contrôle et blocage du trafic

La plateforme d'analyse de la visibilité et de DPI pour réseau fixe prend en charge les politiques de contrôle du trafic, telles que le blocage et la limitation de débit. Elle prend en charge le contrôle du trafic fondé sur des règles -à l’aide de combinaisons de quintuplet, d’indicateurs TCP, de champ TOS, de VLAN, d’hôte, d’URL, de mots-clés et d’expressions régulières.