Le système d'analyse de la visualisation réseau et de l'inspection approfondie des paquets (DPI) du centre de données est un système d'analyse de la visualisation réseau doté de fonctions telles que la gestion des données de base, la gestion des journaux et la visualisation réseau, conçu pour répondre aux besoins de gestion de l'information des autorités compétentes en matière de systèmes de visualisation, de centres de données et d'opérateurs.

Le système d'analyse de la visualisation réseau et de l'inspection approfondie des paquets (DPI) du centre de données est un système d'analyse de la visualisation réseau doté de fonctions telles que la gestion des données de base, la gestion des journaux et la visualisation réseau, conçu pour répondre aux besoins de gestion de l'information des autorités compétentes en matière de systèmes de visualisation, de centres de données et d'opérateurs.

La D aTA C entrer DPI et N réseau V. Le groupe visualisation A analyse P la plateforme est un système d’analyse de visualisation réseau doté de fonctionnalités telles que la gestion des données de base, la gestion des journaux d’accès et la visualisation réseau, conçu pour répondre aux besoins de gestion de l’information des autorités compétentes, des centres de données et des opérateurs en matière de systèmes de visualisation.

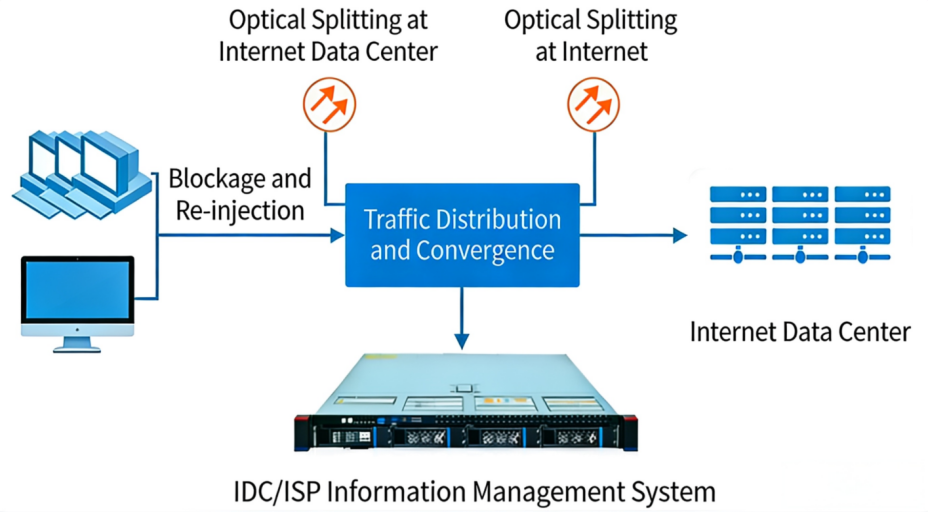

Ce système est un système d’inspection approfondie des paquets (DPI) et de gestion de l’information, conçu pour des scénarios tels que les réseaux de communication des opérateurs et les centres de données. Il répond aux exigences de gestion des données et de visualisation réseau des autorités compétentes en matière de télécom les opérateurs et les centres de données, permettant une surveillance en temps réel, la collecte et la reconstruction du trafic réseau bidirectionnel à grande échelle, ainsi que le blocage en temps réel des informations illégales et non conformes.

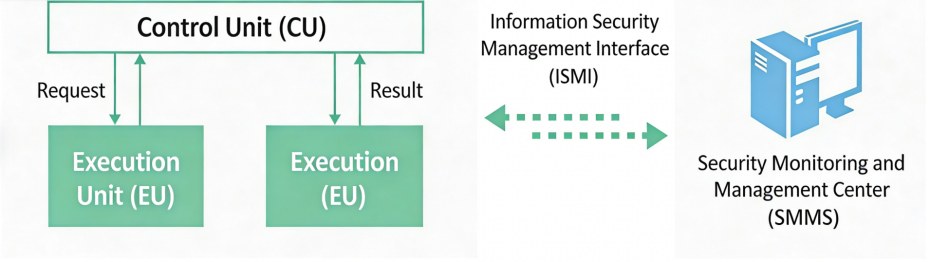

La Plateforme d’analyse DPI et de visualisation réseau pour centre de données se compose de deux composants principaux : l’unité de contrôle (CU) et l’unité d’exécution (EU).

Fonctionnalités riches de reconnaissance d’applications

Prend en charge la reconnaissance d’applications pour plus de 20 grandes catégories et plus de 3 500 sous-catégories d’applications Internet. Le taux de précision pour l’identification des applications Internet courantes dépasse 95 %, et le système intègre certaines capacités d’auto-apprentissage basées sur l’intelligence artificielle, ce qui permet une extension continue de ses capacités de reconnaissance.

Capacité puissante de correspondance de règles

Il prend pleinement en charge la correspondance du trafic avec divers types de règles, notamment les quintuplets et les URL s , les noms de domaine, le protocole TCP F retards, TOS, VLAN, mots-clés, IMSI et expressions régulières, et applique les politiques de gestion. Il peut prendre en charge jusqu’à un million de règles au maximum.

Haute intégration avec faible rapport de consommation énergétique

Serveurs universels 1U/2U X serveurs d’architecture x86 ou serveurs Kun domestiques P serveurs basés sur l’architecture ARM v. Le groupe les deux architectures présentent une haute intégration, une faible empreinte au sol dans les armoires, une faible consommation énergétique et un excellent rapport efficacité énergétique.

Bonne extensibilité des interfaces

Sur le plan des interfaces physiques, le dispositif de traitement du trafic peut prendre en charge de manière flexible diverses interfaces ligne — notamment 100 G, 50 G, 25 G, 10 G et GE — pour la collecte et l’accès au trafic.

Gestion de l'information

• Recevoir les instructions de surveillance, de filtrage et de traitement émises par l’unité de contrôle, enregistrer rapidement les journaux et les signaler en temps utile. Ajuster en temps réel les stratégies de gestion et recourir à des méthodes de détection et de traitement multidimensionnelles et multifacettes.

Reconnaissance des applications

• Prend en charge plus de 20 grandes catégories professionnelles et plus de 3 500 sous-catégories d’applications ;

• Prend en charge les mises à jour en temps réel ou planifiées de la base de données des signatures d’applications ;

Audit des journaux

• Prend en charge l’audit et la génération de rapports pour tous les journaux d’accès, et propose des modèles personnalisables flexibles pour les journaux.

Circulation C contrôle

• Prend en charge le contrôle du trafic multidimensionnel basé sur l’application, l’utilisateur, le groupe d’utilisateurs, la qualité de service (QoS) O Et bien plus encore.

Circulation B verrouillage

• Prend en charge les politiques de blocage fondées sur les noms de domaine, les URL s , les adresses IP, les ports et les mots-clés ;

• Prend en charge le blocage et le traitement par diverses méthodes, telles que la fermeture de la connexion TCP, la perte de paquets UDP et la redirection de page HTTP ;

• Prend en charge la gestion coordonnée avec d’autres équipements .

Statistiques de trafic

• Prend en charge l'analyse et les statistiques des flux de trafic IDC ;

• Prend en charge le classement TOPN du trafic par adresse IP, ainsi que les statistiques de trafic pour une adresse IP spécifique S et pour des plages d’adresses IP ;

• Prend en charge l’analyse statistique du trafic lié aux attaques réseau .

Circulation M miroir

• Prend en charge les stratégies de miroir qui combinent plusieurs dimensions, telles que les utilisateurs, les groupes d’utilisateurs et les périodes temporelles.

Visibilité du réseau

• Prend en charge l’analyse des attaques réseau et des activités réseau liées à des programmes malveillants.

• Prend en charge la gestion des comportements anormaux sur le réseau ainsi que l’analyse des fichiers malveillants restaurés, y compris l’analyse de programmes malveillants inconnus à l’aide de méthodes telles que les bacs à sable et décompilation.

Gestion des données

• Prend en charge l’identification et la restauration des protocoles contenant des données sensibles, et attribue des étiquettes de classification hiérarchique aux fichiers restaurés ;

• Prend en charge l’exécution des instructions de tâche provenant de l’unité de contrôle et signale les résultats de détection, tout en surveillant et en traçant les sources de données.