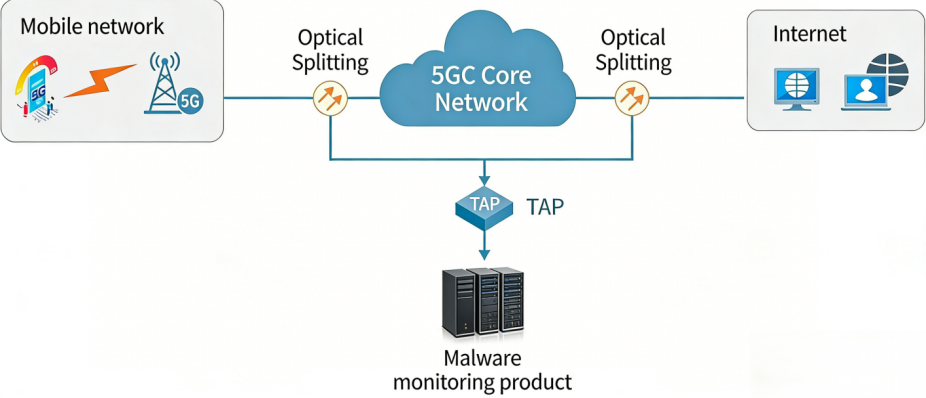

La plateforme Mobile Internet DPI (inspection approfondie des paquets) et d’analyse de la visualisation réseau est déployée aux nœuds du réseau cœur des opérateurs mobiles. Conçue pour surveiller et gérer le trafic réseau dans divers réseaux cœur, notamment les réseaux 4G et 5G, elle s’adresse principalement aux opérateurs de télécommunications et aux organismes de régulation concernés, garantissant ainsi la conformité aux normes sectorielles et aux exigences d’évaluation des performances.

La plateforme Mobile Internet DPI (inspection approfondie des paquets) et d’analyse de la visualisation réseau est déployée aux nœuds du réseau cœur des opérateurs mobiles. Conçue pour surveiller et gérer le trafic réseau dans divers réseaux cœur, notamment les réseaux 4G et 5G, elle s’adresse principalement aux opérateurs de télécommunications et aux organismes de régulation concernés, garantissant ainsi la conformité aux normes sectorielles et aux exigences d’évaluation des performances.

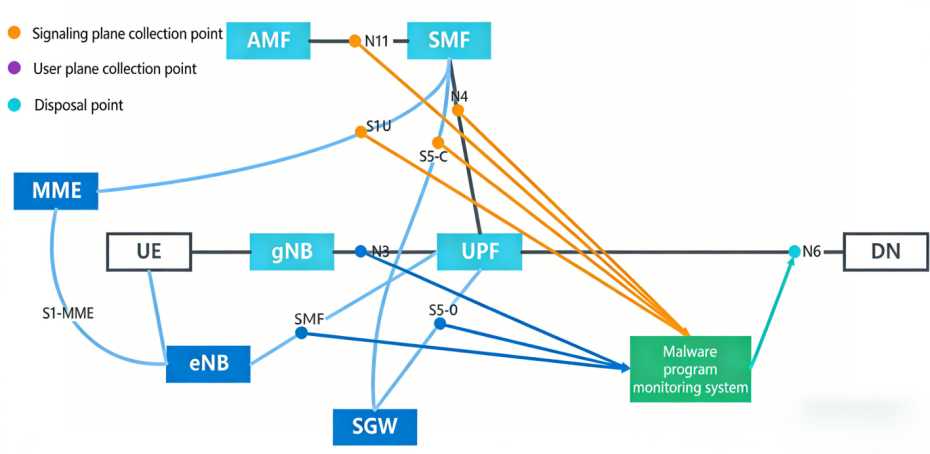

La plateforme d'analyse DPI et de visualisation réseau pour Internet mobile se compose de plusieurs modules, notamment le module d'analyse du plan de signalisation, le module d'analyse du plan utilisateur, le module de restauration d'échantillons, le moteur d'analyse d'échantillons, le moteur de gestion du trafic et le module d'analyse. Elle permet la détection d'anomalies telles que la propagation de programmes malveillants, les anomalies de trafic et l'analyse du comportement réseau, et génère des journaux d'événements en fonction des incidents détectés. Elle permet également la capture et la restauration d'échantillons pour une analyse approfondie, facilitant ainsi l'identification et la gestion des événements associés.

Ce système est déployé sur les nœuds du réseau cœur de l'infrastructure Internet mobile des opérateurs, et prend en charge la surveillance et la gestion du trafic réseau dans les environnements de réseau cœur 4G, 5G et autres. Il s’adresse principalement aux opérateurs de télécommunications et aux organismes de régulation, garantissant ainsi la conformité aux normes industrielles internationales.

Comme certaines données utilisateurs, par exemple celles provenant des interfaces N3 (S1-U/), ne comportent ni identification ni information de localisation de l’utilisateur, la plateforme récupère les données utilisateurs à partir d’autres interfaces (par exemple N4, N11, S11, S5-C) afin de corréler et d’enrichir ces données.

La plateforme d’analyse DPI et de visualisation réseau pour Internet mobile est compatible aussi bien avec les serveurs x86 traditionnels qu’avec des serveurs basés sur des architectures alternatives, notamment Kunpeng, Feiteng et Haiguang, offrant ainsi une solide compatibilité multiplateforme. La plateforme offre des performances et des fonctionnalités de pointe et bénéficie d’une forte reconnaissance au sein du secteur des télécommunications.

Reconnaissance des protocoles et analyse des événements

Gestion du trafic et traitement des incidents

Hautes performances et détection précise

Découverte complète du trafic et des relations de communication

Prétraitement

Analyse du comportement du trafic

Restauration d'échantillons

Gestion du trafic et traitement des incidents

Gestion de la base de données des fonctionnalités