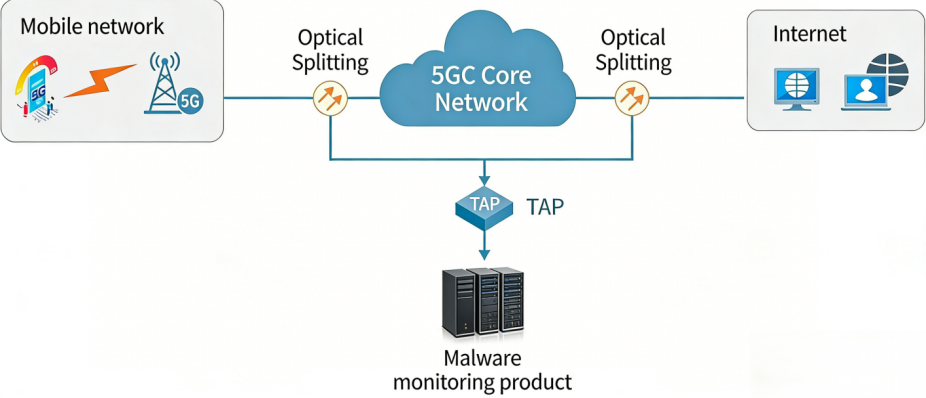

Platforma mobilnego internetu DPI (głębokiej inspekcji pakietów) oraz analizy wizualizacji sieci jest wdrażana w węzłach rdzeniowych sieci operatorów mobilnych. Zaprojektowana została do monitorowania i zarządzania ruchem sieciowym w różnych sieciach rdzeniowych, w tym sieciach 4G i 5G, głównie dla operatorów telekomunikacyjnych oraz odpowiednich organów regulacyjnych, zapewniając zgodność ze standardami branżowymi oraz wymaganiami dotyczącymi oceny wydajności.

Platforma mobilnego internetu DPI (głębokiej inspekcji pakietów) oraz analizy wizualizacji sieci jest wdrażana w węzłach rdzeniowych sieci operatorów mobilnych. Zaprojektowana została do monitorowania i zarządzania ruchem sieciowym w różnych sieciach rdzeniowych, w tym sieciach 4G i 5G, głównie dla operatorów telekomunikacyjnych oraz odpowiednich organów regulacyjnych, zapewniając zgodność ze standardami branżowymi oraz wymaganiami dotyczącymi oceny wydajności.

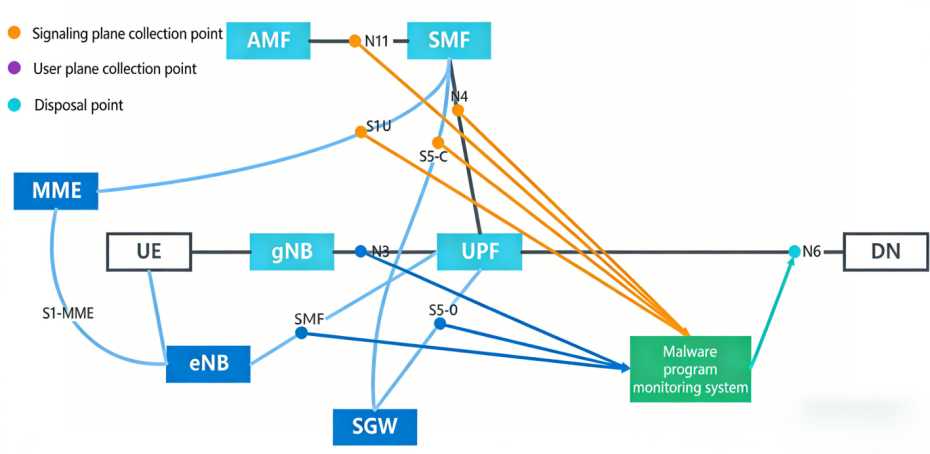

Mobilna platforma analizy wizualizacji internetu i sieci składa się z kilku modułów, w tym modułu analizy płaszczyzny sygnalizacyjnej, modułu analizy płaszczyzny użytkownika, modułu przywracania próbek, silnika skanowania próbek, silnika zarządzania ruchem oraz modułu analitycznego. Obsługuje wykrywanie anomalii, takich jak rozprzestrzenianie się oprogramowania złośliwego, anomalie ruchu oraz analiza zachowań sieciowych, generując dzienniki zdarzeń na podstawie wykrytych incydentów. Pozwala również na przechwytywanie i przywracanie próbek w celu dalszej analizy, ułatwiając identyfikację i zarządzanie powiązanymi zdarzeniami.

Ten system jest wdrażany w węzłach rdzeniowej sieci operatorów infrastruktury mobilnego Internetu i wspiera monitorowanie oraz zarządzanie ruchem sieciowym w środowiskach sieci rdzeniowych 4G, 5G oraz innych. Głównymi odbiorcami są operatorzy telekomunikacyjni oraz organy regulacyjne, zapewniając zgodność z międzynarodowymi standardami branżowymi.

Ponieważ niektóre dane użytkownika, np. pochodzące z interfejsów N3 (S1-U/), nie zawierają informacji identyfikujących użytkownika ani jego lokalizacji, platforma pobiera dane użytkownika z innych interfejsów (np. N4, N11, S11, S5-C), aby skorelować je i wzbogacić.

Platforma analizy głębokiej inspekcji pakietów (DPI) i wizualizacji sieci mobilnego Internetu jest kompatybilna zarówno z tradycyjnymi serwerami x86, jak i z serwerami opartymi na alternatywnych architekturach, w tym Kunpeng, Feiteng oraz Haiguang, zapewniając solidną kompatybilność międzyplatformową. Platforma oferuje wiodącą wydajność i funkcjonalność oraz zdobyła wysoką uznanie w branży telekomunikacyjnej.

Rozpoznawanie protokołów i analiza zdarzeń

Zarządzanie ruchem sieciowym i obsługa incydentów

Wysoka wydajność i dokładne wykrywanie

Kompleksowe wykrywanie ruchu sieciowego oraz relacji komunikacyjnych

Wstępnym przetwarzaniu

Analiza zachowań ruchu

Przywracanie próbek

Zarządzanie ruchem sieciowym i obsługa incydentów

Zarządzanie bazą danych funkcji