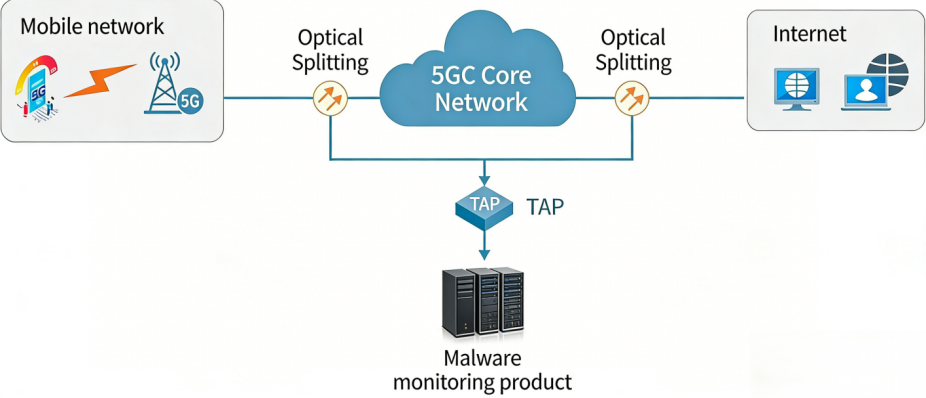

تم تركيب منصة تحليل حركة مرور الإنترنت المتنقلة باستخدام تقنية الفحص العميق للحزم (DPI) وتحليل تصور الشبكة في عُقد الشبكة الأساسية لمزودي خدمات الاتصالات المتنقلة. وقد صُمِّمت هذه المنصة لمراقبة وإدارة حركة المرور في مختلف الشبكات الأساسية، بما في ذلك شبكات الجيل الرابع (4G) والجيل الخامس (5G)، وتستهدف أساسًا شركات الاتصالات السلكية واللاسلكية والهيئات التنظيمية ذات الصلة، لضمان الامتثال لمعايير القطاع ومتطلبات تقييم الأداء.

تم تركيب منصة تحليل حركة مرور الإنترنت المتنقلة باستخدام تقنية الفحص العميق للحزم (DPI) وتحليل تصور الشبكة في عُقد الشبكة الأساسية لمزودي خدمات الاتصالات المتنقلة. وقد صُمِّمت هذه المنصة لمراقبة وإدارة حركة المرور في مختلف الشبكات الأساسية، بما في ذلك شبكات الجيل الرابع (4G) والجيل الخامس (5G)، وتستهدف أساسًا شركات الاتصالات السلكية واللاسلكية والهيئات التنظيمية ذات الصلة، لضمان الامتثال لمعايير القطاع ومتطلبات تقييم الأداء.

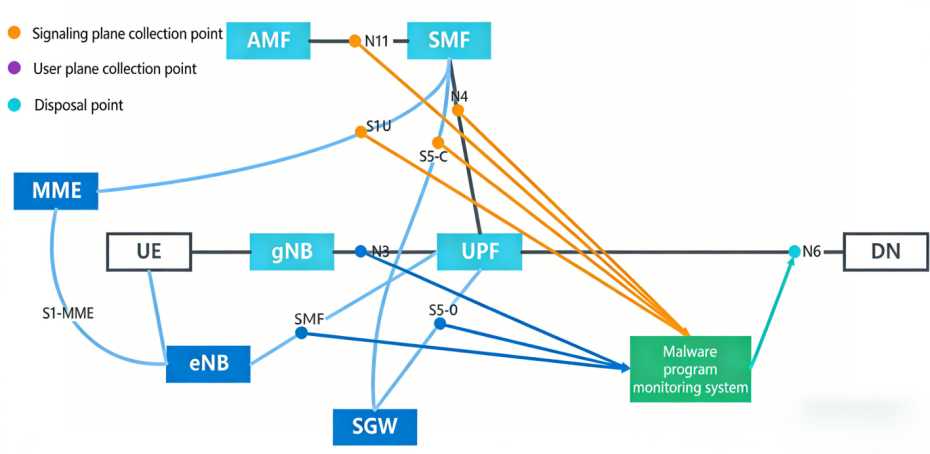

تتكوّن منصة تحليل تفكيك حزم البيانات على الإنترنت المتنقل وتصور الشبكة من عدة وحدات، ومنها وحدة تحليل مستوى الإشارات، ووحدة تحليل مستوى المستخدم، ووحدة استعادة العيّنات، ومحرّك فحص العيّنات، ومحرّك إدارة الحركة المرورية، ووحدة التحليلات. وهي تدعم كشف الظواهر غير الطبيعية مثل انتشار البرامج الضارة، والانحرافات في حركة المرور، وتحليل سلوك الشبكة، وتولّد سجلات الأحداث استنادًا إلى الحوادث المكتشَفة. كما تتيح هذه المنصة التقاط العيّنات واستعادتها لغرض إجراء تحليلات إضافية، مما يسهّل تحديد الأحداث ذات الصلة وإدارتها.

يتم نشر هذه المنظمة في عُقد الشبكة الأساسية ضمن بنية الاتصالات المتنقلة للإنترنت الخاصة بالمشغلين، وتدعم مراقبة وإدارة حركة المرور الشبكية في بيئات الشبكات الأساسية مثل شبكات الجيل الرابع (4G) والجيل الخامس (5G) وغيرها. وتخدم هذه المنظمة بشكل رئيسي شركات الاتصالات السلكية واللاسلكية والهيئات التنظيمية، لضمان الامتثال للمعايير الصناعية الدولية.

وبما أن بعض بيانات المستخدمين، مثل تلك المستمدة من واجهات N3 (S1-U/)، تفتقر إلى معلومات تعريف المستخدم أو موقعه الجغرافي، فإن المنصة تستعيد بيانات المستخدم من واجهات أخرى (مثل N4 وN11 وS11 وS5-C) لربط هذه البيانات معًا وإثرائها.

منصة تحليل حركة مرور الإنترنت المتنقل عبر تقنية التفكيك العميق للحزم (DPI) وتصور الشبكة متوافقة مع خوادم x86 التقليدية وكذلك مع خوادم ذات معماريات بديلة، مثل Kunpeng وFeiteng وHaiguang، ما يوفّر توافقاً قوياً عبر الأنظمة المختلفة. وتقدّم المنصة أداءً ووظائف رائدة، ونالت اعترافاً عالياً داخل قطاع الاتصالات.

التعرّف على البروتوكولات وتحليل الأحداث

إدارة حركة المرور ومعالجة الحوادث

أداء عالٍ وكشف دقيق

اكتشاف شامل لحركة المرور والعلاقات الاتصالية

المعالجة الأولية

تحليل سلوك حركة المرور

استعادة العيّنات

إدارة حركة المرور ومعالجة الحوادث

إدارة قاعدة بيانات الميزات