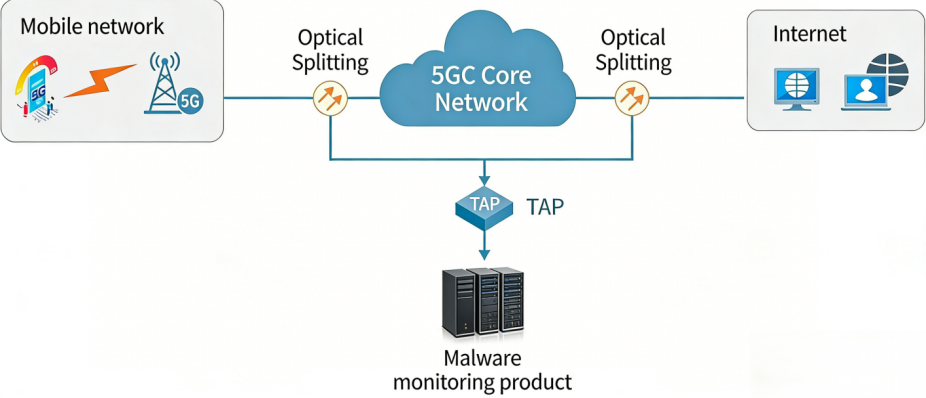

Die Mobile-Internet-DPI-Plattform (Deep Packet Inspection) und die Plattform für Netzwerkvisualisierungsanalyse werden an den Kernnetzknoten mobiler Netzbetreiber eingesetzt. Sie ist zur Überwachung und Verwaltung des Netzwerkverkehrs in verschiedenen Kernnetzen – darunter 4G und 5G – konzipiert und richtet sich primär an Telekommunikationsanbieter sowie zuständige Aufsichtsbehörden, um die Einhaltung branchenüblicher Standards und Anforderungen an die Leistungsbewertung sicherzustellen.

Die Mobile-Internet-DPI-Plattform (Deep Packet Inspection) und die Plattform für Netzwerkvisualisierungsanalyse werden an den Kernnetzknoten mobiler Netzbetreiber eingesetzt. Sie ist zur Überwachung und Verwaltung des Netzwerkverkehrs in verschiedenen Kernnetzen – darunter 4G und 5G – konzipiert und richtet sich primär an Telekommunikationsanbieter sowie zuständige Aufsichtsbehörden, um die Einhaltung branchenüblicher Standards und Anforderungen an die Leistungsbewertung sicherzustellen.

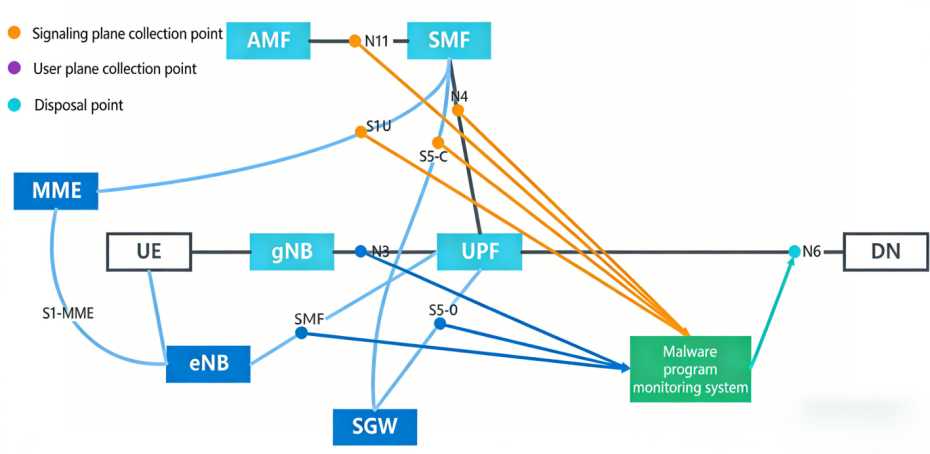

Die mobile Internet-DPI- und Netzwerk-Visualisierungs-Analyseplattform besteht aus mehreren Modulen, darunter dem Signalisierungsebene-Analysmodul, dem Nutzerebene-Analysmodul, dem Stichprobenwiederherstellungsmodul, der Stichprobenscanning-Engine, der Datenverkehrsverwaltungs-Engine und dem Analysemodul. Sie unterstützt die Erkennung von Anomalien wie der Ausbreitung schädlicher Programme, Datenverkehrsanomalien und der Analyse des Netzwerkverhaltens und generiert Ereignisprotokolle basierend auf den erkannten Vorfällen. Zudem ermöglicht sie die Erfassung und Wiederherstellung von Stichproben für weitere Analysen, was die Identifizierung und Verwaltung zugehöriger Ereignisse erleichtert.

Dieses System ist an den Kernnetzknoten der mobilen Internet-Infrastruktur von Betreibern installiert und unterstützt die Überwachung und Verwaltung des Netzwerkverkehrs in 4G-, 5G- und anderen Kernnetzumgebungen. Es richtet sich primär an Telekommunikationsbetreiber und Aufsichtsbehörden und stellt die Einhaltung internationaler Branchenstandards sicher.

Da bestimmte Nutzerdaten – beispielsweise solche aus der N3-Schnittstelle (S1-U/) – keine Nutzeridentifikation oder Standortinformation enthalten, ruft die Plattform Nutzerdaten über andere Schnittstellen (z. B. N4, N11, S11, S5-C) ab, um diese Daten zu korrelieren und anzureichern.

Die Mobile-Internet-DPI- und Netzwerkvisualisierungs-Analyseplattform ist sowohl mit herkömmlichen x86-Servern als auch mit Servern alternativer Architekturen kompatibel, darunter Kunpeng-, Feiteng- und Haiguang-Server, und bietet damit eine robuste plattformübergreifende Kompatibilität. Die Plattform liefert führende Leistung und Funktionalität und genießt hohe Anerkennung innerhalb der Telekommunikationsbranche.

Protokollerfassung und Ereignisanalyse

Verkehrsmanagement und Vorfallbearbeitung

Hohe Leistung und präzise Erkennung

Umfassende Entdeckung von Datenverkehr und Kommunikationsbeziehungen

Vorverarbeitung

Verkehrsverhaltensanalyse

Wiederherstellung von Beispieldaten

Verkehrsmanagement und Vorfallbearbeitung

Verwaltung der Funktionsdatenbank